SyslogSearch: un nuovo motore di ricerca per Syslogview

Finora la ricerca dei log all’interno di SyslogView era effettuata sui file singolarmente, cercando un pattern contenuto in essi.

Questo tipo di ricerca risultava essere inefficiente in file di grandi dimensioni, e limitata in quanto la ricerca era ristretta ad un singolo file. Abbiamo quindi recentemente introdotto un nuovo motore di ricerca per Syslogview, che estende e ottimizza la ricerca a tutti gli eventi di autenticazione registrati.

Con questa strategia si riesce a creare un database di informazioni strutturate attraverso il quale si ottiene con alta performance le informazioni di authenticazione per server di un arco temporale.

La tecnologia

Tutti gli eventi vengono estratti dai file di log e successivamente indicizzati nel motore di ricerca, basato sul progetto open source Lucene.

Lucene è gestito dalla Apache Software Foundation (ASF) ed è parte del più ampio progetto Apache Jakarta. Esso utilizza la tecnica del reverse indexing. Tutte le parole nell’indice sono uniche, cosicché l’indice è una rappresentazione compressa dello spazio di ricerca. La tecnica é paragonabile all’indice di un libro: cercando una parola chiave o soggetto, esso fornirà la relativa pagina.

Grazie all’uso dell’indice, anche ricerche complesse che coprono larghi intervalli di tempo o un numero di host elevato, risultano pressoché istantanee.

Le ricerche possono essere effettuate sui quattro parametri più rilevanti:

– Nome utente

– Nome Host

– Tipo di evento (Login, Logout, Login failure)

– Data e ora

Una volta effettuata la ricerca, è possibile esportarla nel formato PDF o CSV.

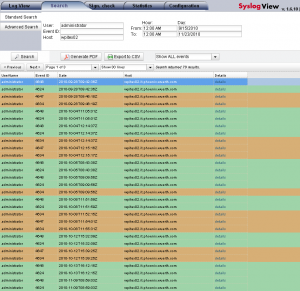

Ricerca per una determinata utenza del host wpitdc01 per il periodo dal 15/settembre al 23/novembre:

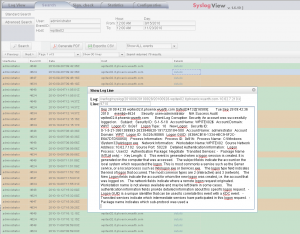

Visualizzazione dettagli di un evento di login riuscito ( righe in verde )

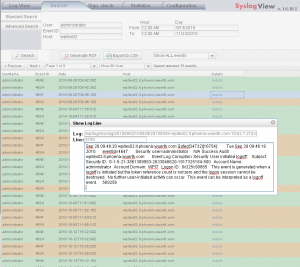

Visualizzazione dettagli di un evento di logout ( righe in arancione )

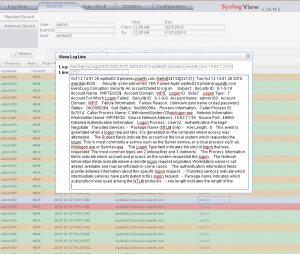

Visualizzazione dettagli di un evento di authenticazione fallita ( righe in rosso )