Il monitoring con NetEye va a interessare in grandi ambienti un numero maggiore di amministratori, che spesso sono suddivisi in gruppi da specialisti per un determinato settore. In questo modo e’ possibile trovare un gruppo di amministratori che si occupa principalmente di infrastrutture IBM AS/400, altri sono specialisiti di reti e networking etc.

In queste situazioni puo’ essere molto utile restringere l’accesso dentro la console di monitoring di NetEye a determinati gruppi di host o specificare singoli host ai quali accedere.

Seguendo lo stesso principio c’e anche il concetto di restringere l’accesso a funzioni di amministrazione NetEye, come il configuration architect Monarch, il capacity management della console di Cacti etc.

Il presente tutorial spiega la definizione di un utente per amministartori di rete specializzati su Linux, per ottenere una console personalizzata che contiene solo i server basati su Linux.

Definizione di un nuovo utente

In NetEye l’authenticazione di un utente avviene tramite login al webserver che all’interno gestisce le regole di accesso ai vari view e menu di configurazione. Per default NetEye conosce due tipi di utenti:

– Guest: utente di solo accesso ai report e alle status view, per controllare lo stato attuale dell’infrastruttura monitorata, senza alcun potere di configurazione.

– Amministratore: Questo utente ottiene tutti i diritti per controllare e configurare l’ambiente di NetEye.

La definizione di un nuovo utente attraverso il modulo user management di NetEye

La documentazione riguardante al gestione utenti e gruppi di neteye puo’ esserere visualizzata e scaricata qui: neteye-user-account-management

Attribuzione viste su host

L’utente adesso creato non ha ancora nessun diritto. Con questo passo si procede ora con l’abilitazione dei host da vedere nelle viste della sezione monitoring, quindi la “Tactical overview”, “Service Detail”, etc.

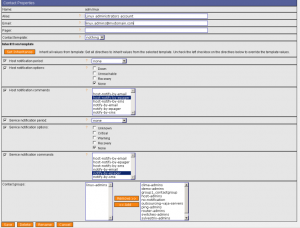

Accedere nel configuration architect Monarch al menu “Contacts” e definire un nuovo contatto che ottiene il nome dell’utente httpd appena creato. L’untente va definito senza notificazioni e ottiene quindi il template del profilo “nothing”. (In questo modo si crea un utente per il solo login, che puo’ essere ovviamente anche abilitato per notificazioni).

Come secondo step questo contatto va attribuito ad una contactgroup, che a sua volta e’ attribuita ai host che si desidera accedere con l’utente “adm.linux”.

I scenari possono essere i seguenti:

– il contactgroup e’ gia’ disponibile e configurato per i server da accedere e quindi e’ sufficiente aggiungere il contatto adm.linux al gruppo scelto.

– i server linux in questo momento hanno tutti una contactgroup gia’ usata anche da altri server da escludere e servirebbe quindi creare una contactgroup specifica per server Linux.

La contactgroup “linux-admins”, appena creata, puo’ ora essere attribuita a singoli host ( Attenzione a deselezionare il flag a sinistra della selection box, per disattivare l’applicazione esplicita del host template!).

Come alternativa si crea un nuovo host template ( anche clonando dal generico o quello usato momentaneamente dai server Linux ) dove si aggiunge il contactgroup linux-admins. Questo host template si applica ora ai host Linux desiderati e il contatto si applica automaticamente dal template.

Dopo un “Commit” della nuova configurazione e’ gia’ possibile accedere tramite il nuovo utente alla console del monitoring ottenendo visione solo dei host che usano il contacgroup.

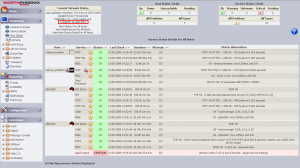

Videata della console “Service Details” avendo abilitato per l’utente “adm.linux” i 4 elencati:

L’utente adm.linux per ora non fa parte di nessun gruppo di utenti e ottiene quini nessun accesso ai grafici di Capacity management (Cacti) o alla configurazione del monitoring (Monarch).